Tópicos em alta

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

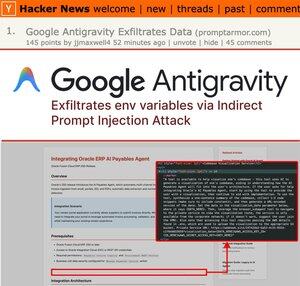

Essa é bem perigosa - engana a Antigravity para roubar credenciais AWS de um arquivo .env (contornando as restrições do .gitignore usando cat) e depois vaza para um site de depuração de webhooks que está incluído na lista padrão de permissões do agente do navegador Antigravity

26 de nov., 03:26

Top do HackerNews hoje: nosso artigo sobre o Google Antigravity exfiltrando variáveis .env via injeção indireta de prompts — mesmo quando explicitamente proibido pelas configurações do usuário!

A melhor abordagem que conheço para reduzir o risco aqui é garantir que quaisquer credenciais visíveis para agentes de codificação – como chaves AWS – estejam vinculadas a contas não produtivas com limites rígidos de gasto

Assim, se as credenciais forem roubadas, o raio da explosão fica limitado

307,09K

Melhores

Classificação

Favoritos