Rubriques tendance

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

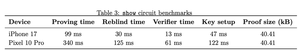

1/ 🌱 L'équipe zkID a publié OpenAC : Open Design for Transparent and Lightweight Anonymous Credentials plus tôt cette semaine avec un temps de preuve de 0,129 secondes.

Il décrit une construction d'identité à connaissance nulle conçue pour fonctionner avec des piles d'identité existantes et a été délibérément construite pour être compatible avec l'Architecture et le Cadre de Référence de l'Identité Numérique Européenne (EUDI ARF).

2/ 🔧OpenAC suit le modèle classique émetteur–détenteur–vérificateur. Les émetteurs restent inconscients de l'utilisation des zkSNARKs ; aucune modification des pipelines d'émission ou des éléments sécurisés n'est requise, et les émetteurs conservent un contrôle exclusif sur leurs clés privées. Les détenteurs stockent et génèrent des preuves côté client sur leur appareil mobile, et les vérificateurs reçoivent des preuves via ces identifiants.

4/L'instanciation actuelle suit la famille Spartan et repose sur des engagements de type sumcheck et Pedersen de style Hyrax sous l'hypothèse du logarithme discret, évitant les hypothèses basées sur les appariements et toute configuration de confiance universelle.

5/ 🌐 Pourquoi c'est important

Les infrastructures d'identité sont en train d'être standardisées maintenant (portefeuilles EUDI, ensembles d'identité nationale, KYC institutionnel). OpenAC est une tentative de montrer que les flux préservant la vie privée, basés sur ZK, sont compatibles avec les systèmes que les gens déploient déjà.

52,56K

Meilleurs

Classement

Favoris